ก่อนที่เราจะแตะที่อยู่ IP สาธารณะหรือลองส่งต่อพอร์ตบนเราเตอร์ NAT เรามาปรับตัวเลือกหลักที่คุณมีกันดีกว่า วิธีการบางอย่างเหมาะสำหรับเครือข่ายท้องถิ่น คนอื่นทำงานผ่านอินเทอร์เน็ต บางส่วนอาจมีความเสี่ยงหากกำหนดค่าไม่ถูกต้อง เราจะรักษาสิ่งต่าง ๆ ให้ชัดเจนและนำไปปฏิบัติได้

การแจ้งเตือนความเสี่ยงเล็กน้อย: บริการแบบเปิดจะถูกสแกนอย่างต่อเนื่อง บอทเน็ตอย่าง Mirai ยังคงรับสมัครอุปกรณ์ IoT ที่มีช่องโหว่และเปิดการโจมตี DDoS ขนาดใหญ่ คลาวด์แฟลร์

ก่อนที่คุณจะเริ่มต้น: เปิดใช้งาน SSH และสุขอนามัยขั้นพื้นฐาน

การตั้งค่าใหม่ทั้งหมดทำให้ทุกอย่างง่ายขึ้น นี่คือการเตรียมการที่คุ้มค่า:

- เปิดใช้งาน SSH อย่างเป็นทางการบน Raspberry Pi OS ปัจจุบัน เซิร์ฟเวอร์ SSH จะถูกปิดตามค่าเริ่มต้นเพื่อความปลอดภัย เปิดในการกำหนดค่า Raspberry Pi หรือป้อน sudo raspi-config จากนั้น "ตัวเลือกอินเทอร์เฟซ" → SSH คุณยังสามารถพลิกได้ใน Raspberry Pi Imager ภายใต้ขั้นสูงการตั้งค่าระหว่างการกระพริบ

- อัปเดตและรีบูตที่พรอมต์คำสั่ง Raspberry Pi หรือเชลล์ SSH ให้เรียกใช้ sudo apt update และ sudo boot ใหม่เพื่อเริ่มจากสถานะที่มีแพตช์

- รู้ที่อยู่ IP ของ Raspberry Piบนพายชื่อโฮสต์ -Iแสดงที่อยู่ IP ภายในของคุณบนเครือข่ายย่อยเดียวกัน UI ของเราเตอร์ยังแสดงรายการตามที่อยู่ MAC

- ตั้งค่า IP แบบคงที่ภายใน LANกำหนดค่าคงที่บน Pi หรือจอง DHCP ด้วยที่อยู่ MAC เพื่อให้เป้าหมายการเชื่อมต่อระยะไกลของคุณไม่เคลื่อนไหว หากคุณเพิ่ม DNS แบบไดนามิกหรือวิธี "ติดต่อฉันที่บ้าน" ในภายหลัง วิธีนี้จะหลีกเลี่ยงความสับสน

- สร้างคีย์ SSH และปิดการใช้งานรหัสผ่านคีย์ให้การเชื่อมต่อ SSH ที่แข็งแกร่งกว่ารหัสผ่าน เราจะแข็งตัวต่อไปด้านล่าง

เมื่อครอบคลุมพื้นฐานดังกล่าวแล้ว ให้เลือกเส้นทางที่เหมาะกับงานของคุณ คุณต้องการเพียงแค่เทอร์มินัลระยะไกลหรือเดสก์ท็อประยะไกลเต็มรูปแบบหรือไม่? หรือหน้าต่างเบราว์เซอร์ไปยังเว็บเซิร์ฟเวอร์ที่ทำงานบน Pi เลือกเลนของคุณที่นี่

เลือกเลนของคุณสำหรับการเชื่อมต่อระยะไกล

แต่ละแนวทางด้านล่างประกอบด้วยสิ่งที่ดีที่สุดและสิ่งที่ควรดู:

ไคลเอ็นต์ SSH สำหรับการควบคุมบรรทัดคำสั่ง

- คืออะไร: รีโมตเชลล์ที่ปลอดภัยเพื่อรันคำสั่ง แก้ไขไฟล์ ปรับใช้โค้ด หรือบันทึกส่วนท้าย ใช้ไคลเอนต์ SSH ที่คุณชื่นชอบกับผู้ใช้ Windows (PuTTY หรือ OpenSSH ในตัว), ผู้ใช้ Linux หรือเทอร์มินัล macOS

- ข้อดี: ระบบไร้หัว, สคริปต์, CI hooks และการแก้ไขด่วน

- หมายเหตุด้านความปลอดภัย: เก็บคีย์ SSH ไว้ ปิดใช้งานการเข้าสู่ระบบด้วยรหัสผ่าน และหลีกเลี่ยงการเปิดเผยพอร์ต 22 บนอินเทอร์เน็ต เรากล่าวถึงสิ่งนี้ในส่วนการชุบแข็ง

เซิร์ฟเวอร์ VNC สำหรับเดสก์ท็อประยะไกลเต็มรูปแบบ

- คืออะไร: การเข้าถึง GUI เดสก์ท็อปของ Pi ด้วยสายตา เปิดใช้งานเซิร์ฟเวอร์ VNC และเชื่อมต่อกับ VNC Viewer จากแล็ปท็อปหรืออุปกรณ์พกพา ระบบปฏิบัติการราสเบอร์รี่ PiรองรับWayVNC และ RealVNC

- จุดเด่น: เครื่องมือด้านภาพ, IDE, ตัวอย่างกล้อง และผู้มาใหม่ที่ชื่นชอบหน้าจอ

- หมายเหตุด้านความปลอดภัย: เครื่องมือเดสก์ท็อประยะไกลได้รับการกำหนดเป้าหมาย ในช่วงกลางปี 2024 TeamViewer เปิดเผยเหตุการณ์ทางไซเบอร์ ซึ่งเป็นคำเตือนที่มีประโยชน์ในการอัปเดตและล็อคสแต็กเดสก์ท็อประยะไกล

Raspberry Pi Connect สำหรับการเข้าถึงผ่านเบราว์เซอร์ได้จากทุกที่

- คืออะไร: บริการอย่างเป็นทางการและปลอดภัยที่ให้คุณเข้าถึงเดสก์ท็อปและบรรทัดคำสั่งของ Raspberry Pi จากเบราว์เซอร์ได้จากระยะไกล โดยใช้ WebRTC มันเปิดตัวในปี 2567 และออกจากรุ่นเบต้าในปี 2568 พร้อมการอัปเกรดประสิทธิภาพ

- จุดที่โดดเด่น: เข้าถึงทั่วโลกได้อย่างรวดเร็วโดยไม่ต้องมีช่องทางย้อนกลับหรือการส่งต่อพอร์ตของคุณเอง

- หมายเหตุด้านความปลอดภัย: ยังคงใช้สิทธิ์น้อยที่สุดและรักษาระบบปฏิบัติการให้คงอยู่

เว็บเซิร์ฟเวอร์หรือ API ในตัวสำหรับโครงการ IoT ของคุณ

- คืออะไร: เปิดเผยเฉพาะสิ่งที่โปรเจ็กต์ต้องการ เช่น แดชบอร์ดเมตริกบนพอร์ต 80 หรือ 443

- จุดเด่น: UI แบบเรียบง่าย การควบคุมที่เป็นมิตรต่ออุปกรณ์เคลื่อนที่ หรือการเรียกระหว่างเครื่องจากเครื่อง Linux อื่นๆ

- หมายเหตุด้านความปลอดภัย: ป้องกันด้วย TLS, ใบรับรองเซิร์ฟเวอร์ และการตรวจสอบสิทธิ์ อย่าเผยแพร่ Pi ทั้งหมดไปทั่วโลกด้วยเพจเล็กๆ

หลังจากที่คุณเลือกเส้นทางแล้ว ให้ทำให้ LAN ของคุณมั่นคงก่อน จากนั้นตัดสินใจว่าคุณจะเข้าถึง Pi จากภายนอกได้อย่างไร โดยไม่ต้องสร้างเป้าหมายสาธารณะ

ทดสอบบนเครือข่ายท้องถิ่นก่อน

การทดสอบภายใน LAN ช่วยประหยัดเวลาและความเครียด ทำสิ่งนี้ก่อนที่จะสัมผัสอินเทอร์เน็ต

- ค้นหา Pi ในถาดระบบหรือรายการเราเตอร์ บน Raspberry Pi OS ไอคอนเครือข่ายจะช่วยยืนยันว่าคุณออนไลน์อยู่

- ใช้ Raspberry Pi เชื่อมต่อบน Wi-Fi เดียวกันเพื่อทดสอบการเข้าถึงเบราว์เซอร์ หรือเปิดเซสชัน SSH ของคุณและตรวจสอบว่าพรอมต์เชลล์ตอบสนองอย่างรวดเร็ว

- สำหรับ Raspberry Pi จากระยะไกลด้วย VNC ให้เปิดเมนูไอคอน Raspberry Pi → การตั้งค่า → การกำหนดค่า → แท็บอินเทอร์เฟซ → VNC จากนั้นเชื่อมต่อจากไคลเอนต์ VNC

หากทุกอย่างดีภายในเครือข่ายท้องถิ่น คุณก็พร้อมสำหรับการเข้าถึงอินเทอร์เน็ตอย่างปลอดภัย

หลีกเลี่ยงการส่งต่อพอร์ตที่มีความเสี่ยงและการเปิดเผยต่อสาธารณะ

เป็นการดึงดูดให้ส่งต่อ TCP 22 สู่โลกและเรียกมันว่าวันเดียว กรุณาอย่า. พอร์ตการส่งต่อจะสร้างพื้นผิวการโจมตีที่กว้าง เชิญชวนการรับส่งข้อมูลแบบดุร้าย และขึ้นอยู่กับ IP ภายนอกของคุณที่มีอยู่ วิจัยและให้คำปรึกษาเก็บไว้คำเตือนเกี่ยวกับบริการ SSH ที่เปิดเผยและโปรโตคอลเดิม

สองตัวอย่างที่แสดงการเดิมพัน:

- บอตเน็ตยังคงอยู่สรรหาคนกลุ่มอุปกรณ์ IoT ที่เปิดเผย ตระกูล Mirai ยังคงกระตือรือร้นและมีประสิทธิภาพ โดยขับเคลื่อนการโจมตีระดับประวัติการณ์เมื่อพบอุปกรณ์ที่อ่อนแอ

- โครงการราสเบอร์รี่ Piปิดการใช้งานSSH ตามค่าเริ่มต้นเพื่อป้องกันการยึดครองอย่างง่ายดายด้วยเครดิตเริ่มต้น นั่นคือลักษณะการโจมตีแบบเปิดเผยทางอินเทอร์เน็ตทั่วไป

หากคุณจำเป็นต้องเผยแพร่บางสิ่งบางอย่างจริงๆ อย่าเปิดเผยทั้งกล่อง อย่างน้อยที่สุด ให้ใช้คีย์ SSH ย้ายไปยังพอร์ตที่ไม่ได้มาตรฐานซึ่งมีการจำกัดอัตรา และวางพร็อกซีย้อนกลับพร้อมการรับรองความถูกต้องไว้หน้าเส้นทางเว็บเซิร์ฟเวอร์ที่แคบ ยังดีกว่าให้เลือกทางเลือกเหล่านี้:

- ใช้ Raspberry Pi Connect เพื่อเข้าถึงเบราว์เซอร์ด้วย Peer-to-peer WebRTC ไม่มีการตั้งค่าเราเตอร์ เปิดรับแสงน้อยลง

- ใช้บริการ Reverse-tunnel หรือ Agent ที่มีชื่อเสียงซึ่งตรวจสอบสิทธิ์ด้วยโทเค็นการตรวจสอบสิทธิ์และไม่เคยเปิด Raw SSH เป็น 0.0.0.0

- ใช้การซ้อนทับ VPN ส่วนตัวเมื่อคุณต้องเข้าถึง LAN ของคุณจากบนท้องถนน เราจะกล่าวถึงวิธีที่ VeePN ช่วยในเรื่องความเป็นส่วนตัวและความน่าเชื่อถือ

ตั้งค่า IP แบบคงที่และค้นหาที่อยู่ IP ของ Raspberry Pi

คุณไม่สามารถจัดการอุปกรณ์จากระยะไกลได้หากอุปกรณ์ยังคงเคลื่อนที่อยู่

ที่อยู่ IP แบบคงที่ใน LANตั้งค่า IP แบบคงที่บน Pi หรือดีกว่าสำหรับคนส่วนใหญ่ ให้จอง DHCP ด้วยที่อยู่ MAC ในเราเตอร์ของคุณ เพื่อให้ที่อยู่ IP ภายในคงที่

ค้นหาในภายหลัง:

จากกหน้าต่างเทอร์มินัล, ip a หรือชื่อโฮสต์ -I บน Pi

บนคอมพิวเตอร์ลินุกซ์หรือ macOS การ ping raspberrypi.local ทำงานได้บนเครือข่ายส่วนใหญ่

บนผู้ใช้วินโดวส์เครื่องจักร arp -a แสดงรายการอุปกรณ์

ด้วยที่อยู่ IP ที่เสถียร ล็อคจุดเข้าใช้งาน

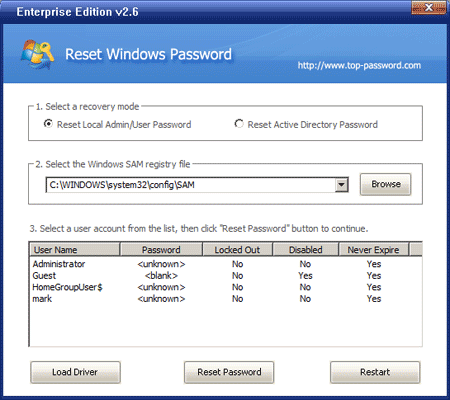

ทำให้เซิร์ฟเวอร์ SSH ของคุณแข็งแกร่งขึ้นสำหรับการเข้าถึง SSH ระยะไกล

คุณสามารถรักษาความปลอดภัยการเข้าถึง SSH จากระยะไกลได้หากคุณเพิ่มกฎที่เข้มงวดบางประการ

- กุญแจเท่านั้นไม่มีรหัสผ่านสร้างคีย์ SSH และปิดการใช้งาน PasswordAuthentication ใช่ กุญแจหยุดความรุนแรงที่ประตู

- แสดงรายการผู้ใช้และเครือข่ายย่อยที่อนุญาตใน sshd_config ให้ตั้งค่า AllowUsers และจำกัดเฉพาะบัญชีที่รู้จักหรือเครือข่ายย่อยการจัดการ หากคุณใช้ LAN เท่านั้น

- เปลี่ยนขีดจำกัดพอร์ตและอัตราพอร์ตที่ไม่ได้มาตรฐานจะตัดเสียงรบกวนจากการบันทึก เครื่องมือเช่น Fail2ban blunt bruteforce

- ช่วงเวลาสั้นๆ ความไว้วางใจที่ยาวนานจำกัดการหมดเวลาที่ไม่ได้ใช้งานและพิจารณากำหนดให้ต้องใช้คีย์ฮาร์ดแวร์สำหรับการเข้าถึงที่มีสิทธิพิเศษ

- ปิดการใช้งาน v1 ต่อไปใช้เฉพาะ SSHv2 ซีไอเอสเอคำแนะนำเรียกโปรโตคอลเก่าๆ เช่น SSHv1 ว่าไม่ปลอดภัย

- จำกัดสิ่งที่คุณเปิดเผยให้แคบลงหากคุณเคยก้าวไปสู่อินเทอร์เน็ต ให้ทำชั่วคราว ตรวจสอบบันทึกแบบเรียลไทม์ และปิดทันทีที่งานเสร็จสิ้น

เข้าถึง Raspberry Pi จากภายนอกได้อย่างปลอดภัย

ต่อไปนี้เป็นพิมพ์เขียวที่ใช้งานได้จริงสามแบบสำหรับการเชื่อมต่อระยะไกลจากทุกที่โดยไม่ต้องเปลี่ยน Pi ให้เป็นเป้าหมายสาธารณะ

ใช้การเชื่อมต่อ Raspberry Pi

สลับใน Raspberry Pi OSการกำหนดค่าและลงชื่อเข้าใช้ คุณจะได้รับ URL ที่ให้เซสชันแบบเพียร์ทูเพียร์กับเดสก์ท็อปและ CLI โดยไม่ต้องยุ่งยากกับเราเตอร์ เหมาะสำหรับแล็ปท็อปและการตรวจสอบภาคสนามอย่างรวดเร็ว

ใช้ช่องทางย้อนกลับที่ใช้เอเจนต์

ตัวอย่าง ได้แก่ เอเจนต์แบบไลท์เวทที่โทรออกจาก Pi ไปยังนายหน้า จากนั้นอนุญาตเซสชันของคุณด้วยโทเค็นการตรวจสอบสิทธิ์ คุณสามารถเปิดเผยเซิร์ฟเวอร์ SSH เดียว เว็บเซิร์ฟเวอร์ หรือสตรีมกล้องได้ อัปเดตตัวแทน กำหนดขอบเขตสิทธิ์ และหมุนเวียนโทเค็นบ่อยๆ

ใช้การซ้อนทับ VPN ส่วนตัวเมื่อเดินทาง

เมื่อคุณใช้ Wi-Fi ของโรงแรมหรือ Wi-Fi ที่สนามบิน ให้ใช้ VPN ที่เชื่อถือได้เพื่อเข้ารหัสการรับส่งข้อมูล เพื่อให้ผู้สอดแนมในเครือข่ายเดียวกันไม่สามารถยุ่งเกี่ยวกับเซสชัน SSH ของคุณหรือดมข้อมูลประจำตัวได้ Wi-Fi สาธารณะจะถูกเน้นเป็นประจำเนื่องจากการแยกสัญญาณที่อ่อนแอและความเสี่ยงในการดักฟัง

ไม่ว่าคุณจะเลือกเส้นทางไหน นิสัยเล็กๆ น้อยๆ เล็กๆ น้อยๆ จะช่วยได้มาก

รายการตรวจสอบด่วนเพื่อเชื่อมต่ออย่างปลอดภัยและควบคุมจากระยะไกล

- เปลี่ยนผู้ใช้เริ่มต้น ตั้งรหัสผ่านที่ยาว จากนั้นย้ายไปที่คีย์ SSH เท่านั้น

- อัพเดตระบบปฏิบัติการอยู่เสมอ ช่องโหว่ IoT หลายอย่างมาจากแพ็คเกจเก่า

- อย่ารัน Pi ของคุณใน “โหมดทาส IoT” ด้วยความไว้วางใจอย่างเต็มที่กับคอนโทรลเลอร์ที่ไม่รู้จัก จับคู่กับบริการที่คุณควบคุมเท่านั้น

- หากคุณใช้เซิร์ฟเวอร์ VNC คุณจะต้องใช้รหัสผ่านที่รัดกุมและ TLS และอย่าเผยแพร่ VNC แบบดิบไปยัง IP สาธารณะ ปัญหาด้านความปลอดภัยในกลุ่มเดสก์ท็อประยะไกลจะปรากฏขึ้นเป็นประจำ ดังนั้นการอัปเดตจึงมีความสำคัญ

- หากคุณต้องเปิดเผยเว็บเซิร์ฟเวอร์ ให้ใช้ TLS, ใบรับรองเซิร์ฟเวอร์ และการตรวจสอบสิทธิ์ขั้นพื้นฐานเป็นอย่างน้อย

- บันทึกคำสั่งต่อไปนี้ที่คุณใช้เพื่อตั้งค่า เพื่อให้คุณสามารถทำซ้ำบนบอร์ด Pi และเครื่อง Linux อื่นๆ ในภายหลังได้

การปฏิบัติจริง: การตั้งค่าขั้นต่ำที่คุณสามารถนำมาใช้ซ้ำได้

คุณสามารถวางสิ่งเหล่านี้ในเซสชันไอคอนเทอร์มินัลหรือเชลล์ SSH:

- เปิดใช้บริการและอัปเดต

sudo raspi-config # อินเทอร์เฟซ → SSH หรือ VNC

อัปเดต sudo apt && sudo apt -y อัปเกรด

sudo รีบูต

- สร้างผู้ใช้และคีย์ใหม่

# บนแล็ปท็อปของคุณ:

ssh-keygen -t ed25519

ssh-copy-id pi@<ที่อยู่ IP ภายใน>

# บน Pi: ล็อคมันลง

sudo นาโน /etc/ssh/sshd_config.php

# set: หมายเลขการตรวจสอบรหัสผ่าน

sudo systemctl รีสตาร์ท ssh

- QoL เสริม

- แฟลชหัวขาดพร้อม Raspberry Pi Imager และ Wi-Fi ที่ตั้งไว้ล่วงหน้า เปิดใช้งาน SSH และชื่อโฮสต์

- จองที่อยู่ IP แบบคงที่ตามที่อยู่ MAC ในเราเตอร์ของคุณ

- ถ้าคุณทดสอบเดสก์ท็อประยะไกล ติดตั้งเซิร์ฟเวอร์ VNC และเชื่อมต่อกับ VNC Viewer

เหตุใด VeePN จึงช่วยเมื่อคุณควบคุม Raspberry Pi จากระยะไกล

VPN ทำให้เส้นทางระหว่างคุณและ Pi ของคุณแข็งแกร่งขึ้นเมื่อคุณไม่อยู่บ้านหรือใช้แดชบอร์ดของบุคคลที่สาม ปกป้องที่อยู่ IP ของคุณ และเพิ่มระบบป้องกันการทำงานผิดพลาดที่ทำให้เซสชันเป็นส่วนตัวหากเครือข่ายทำงานผิดปกติ:

- การเข้ารหัส AES-256- VeePN เข้ารหัสการรับส่งข้อมูลทั้งหมดจากอุปกรณ์ของคุณ ดังนั้นเราเตอร์ของโรงแรมหรือร้านกาแฟของคุณจึงไม่สามารถดูเซสชัน SSH หน้าผู้ดูแลระบบเว็บเซิร์ฟเวอร์ หรือการสตรีมเดสก์ท็อประยะไกลของคุณได้

- การปกปิดที่อยู่ IP- ซ่อนที่อยู่ IP สาธารณะของคุณ ซึ่งจำกัดการติดตามและการตรวจสอบแบบกำหนดเป้าหมายในขณะที่คุณดูแลอุปกรณ์จากระยะไกล

- ฆ่าสวิตช์- หากลิงก์ VPN หลุด Kill Switch จะตัดการเชื่อมต่อ เพื่อให้การเชื่อมต่อที่ปลอดภัยของคุณไม่เปลี่ยนเป็นอินเทอร์เน็ตธรรมดาอย่างเงียบ ๆ

- การป้องกันการรั่วไหลของ DNS- VeePN ใช้ DNS ส่วนตัวเพื่อป้องกันไม่ให้การค้นหาของคุณรั่วไหลไปยังเครือข่ายท้องถิ่นหรือ ISP นั่นสำคัญเมื่อคุณพิมพ์ชื่อโฮสต์เช่น pi-local หรือโดเมน DNS แบบไดนามิกของคุณ

- ไม่มีบันทึกนโยบาย- งานธุรการของคุณยังคงเป็นธุรกิจของคุณ

- เน็ตการ์ดตัวบล็อกมัลแวร์- ช่วยหยุดโดเมนที่เป็นอันตรายที่รู้จักหากคุณคลิกลิงก์ที่เสียอย่างเร่งรีบขณะแก้ไขบางอย่าง

- การแจ้งเตือนการละเมิด- เตือนคุณหากบัญชีของคุณรั่วไหล เพื่อให้คุณสามารถหมุนเวียนคีย์และโทเค็นได้อย่างรวดเร็ว

- อุโมงค์แยก- กำหนดเส้นทางเครื่องมือผู้ดูแลระบบของคุณผ่าน VeePN ในขณะที่ยังคงสตรีมมิ่งหรือดาวน์โหลดบนอินเทอร์เน็ตปกติเพื่อประหยัดแบนด์วิธ

- เซิร์ฟเวอร์ที่สับสนและเซิร์ฟเวอร์มากกว่า 2,600+ เครื่องใน 60 ประเทศ- รักษาการเข้าถึงที่เสถียรเมื่อเครือข่ายพยายามบล็อกการรับส่งข้อมูล VPN และเลือกตำแหน่งที่ทำงานได้ดีที่สุดสำหรับอุปกรณ์มือถือของคุณเมื่อคุณเชื่อมต่อจากระยะไกล

ลองใช้ VeePN โดยไม่มีความเสี่ยง เนื่องจากเราเสนอการรับประกันคืนเงินภายใน 30 วัน

คำถามที่พบบ่อย

สแกนเครือข่ายท้องถิ่นของคุณ บน Linux หรือ macOS ให้ลองเออาร์พี-เอหรือปิง raspberrypi.local.

บน Windows ให้ใช้รายการอุปกรณ์ของเราเตอร์และกรองตามที่อยู่ MAC จอง IP แบบคงที่ในครั้งต่อไปเพื่อหลีกเลี่ยงการตามล่า

ไม่แนะนำให้ใช้ Direct VNC บน IP สาธารณะ หากคุณต้องการเดสก์ท็อประยะไกล แนะนำให้ใช้ Raspberry Pi Connect, Reverse Tunnel พร้อมโทเค็นการตรวจสอบสิทธิ์ หรือเชื่อมต่อผ่าน VPN ก่อน ตั้งรหัสผ่าน VNC ที่รัดกุมเสมอและเปิดใช้งานการเข้ารหัสบนเซิร์ฟเวอร์ VNC ค้นพบเพิ่มเติมในบทความนี้

ที่เกี่ยวข้อง: