Cuộc tấn công đã xảy ra như thế nào

Trộm cắp tiền điện tử lớn nhất đã được thực hiện theo cách phức tạp: từ việc tiếp cận với ví đến phân phối tài sản bị đánh cắp trên hàng chục trung gian và tài khoản phi tập trung. Chúng ta hãy giải mã toàn bộ sự cố thành các giai đoạn riêng biệt để hiểu làm thế nào những kẻ tấn công bị hack Bybit:

1. Vi phạm ui an toàn

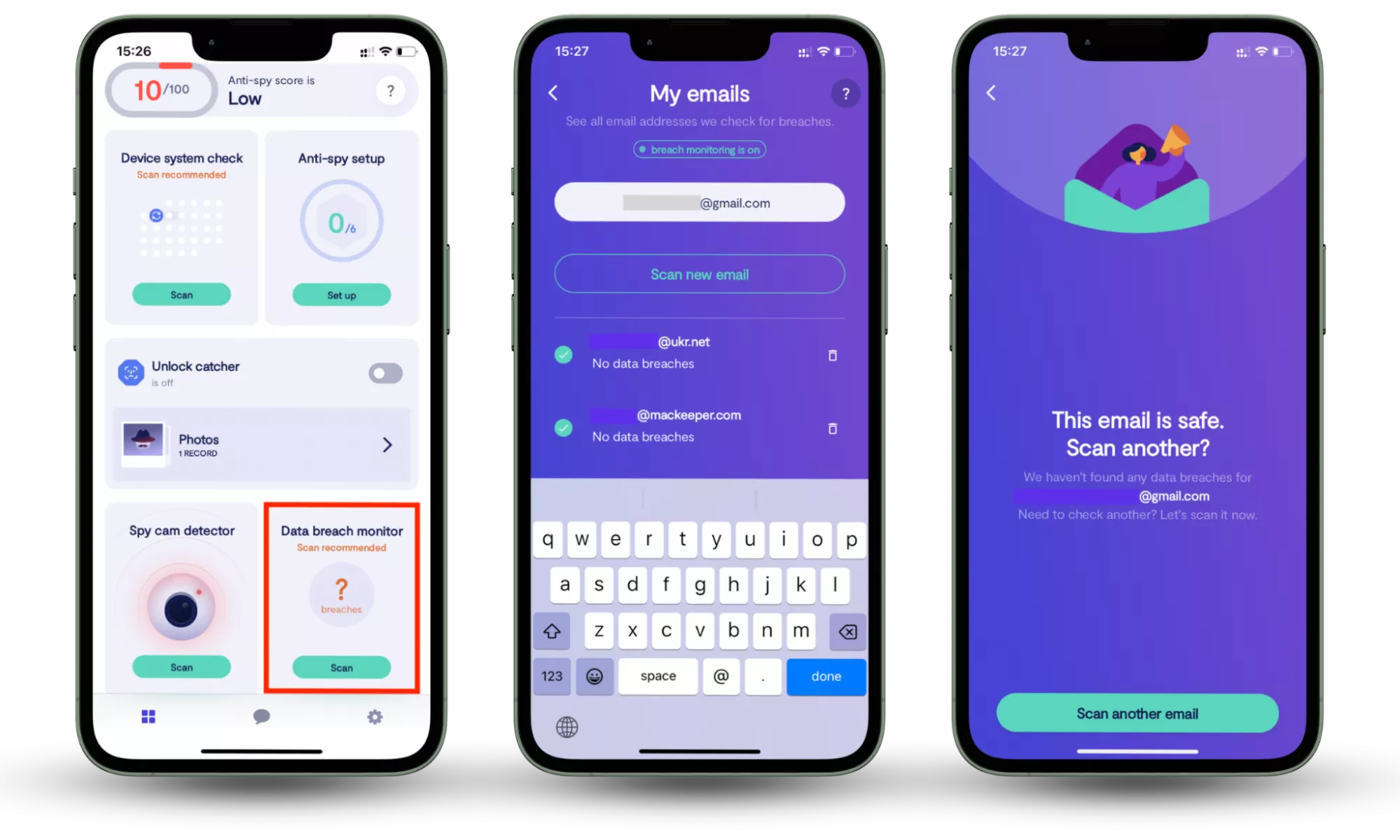

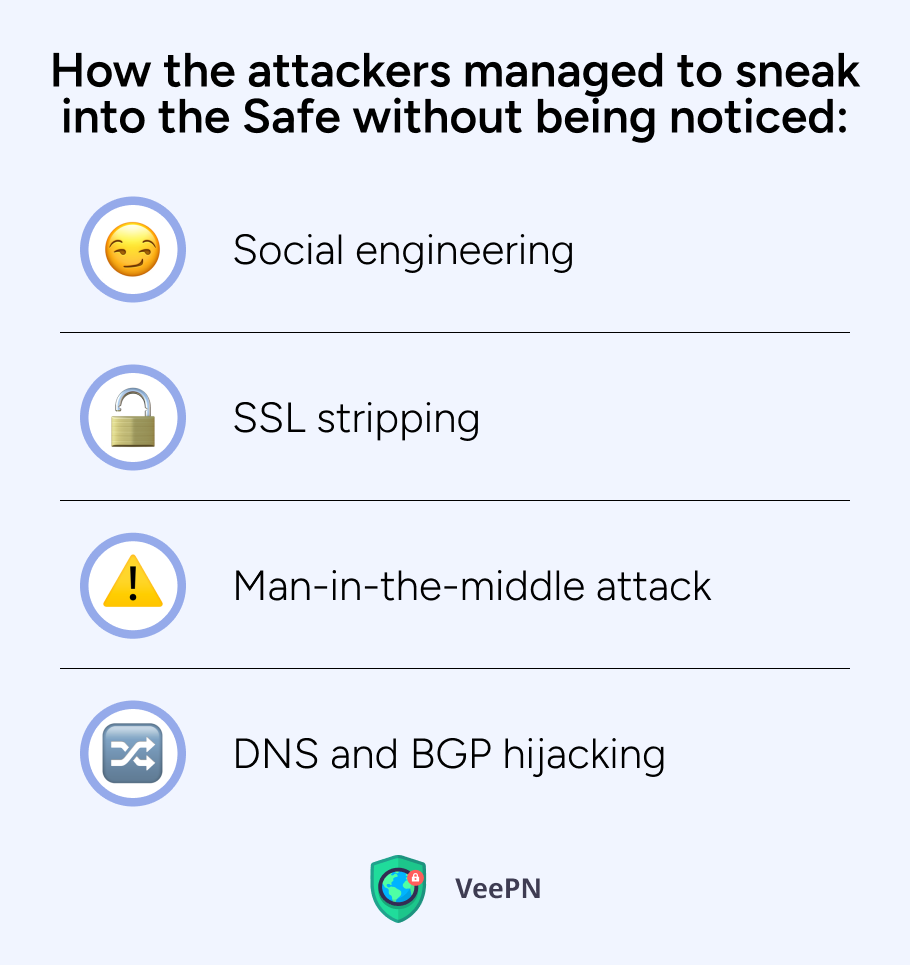

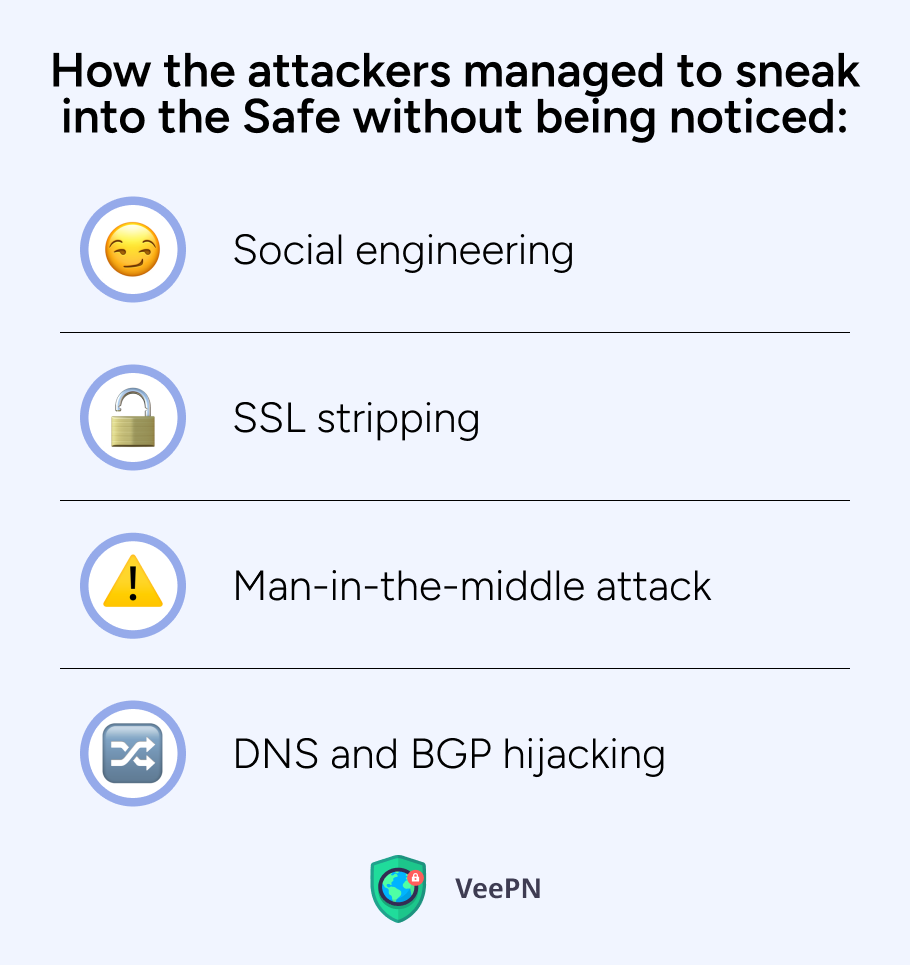

Những kẻ tấn công đã chọn cách dài nhất nhưng là cách hiệu quả nhất để có được quyền truy cập vào ví. Thay vì tự bẻ khóa nền tảng Bybit, các tin tặc nhắm vào hệ thống bảo mật của nó, một ứng dụng ví được gọi là an toàn. Có nhiều lý thuyết khác nhau về cách những kẻ tấn công đã lẻn vào két sắt mà không được chú ý:

Đề xuất đọc:Dịch vụ bảo vệ trộm cắp danh tính tốt nhất

Kỹ thuật xã hội.Một vụ lừa đảo cổ điển hoặc thậm chí là một cuộc tấn công săn bắt cá voi có thể là công cụ chính mà tin tặc đã sử dụng. Bằng cách lừa một nhân viên Bybit để rò rỉ thông tin cần thiết như thông tin đăng nhập, những kẻ tấn công có quyền truy cập hoàn toàn hợp pháp vào an toàn. Trong những trường hợp như vậy, các email giả mạo mạo danh các giám đốc điều hành hoặc tin nhắn của nền tảng có chứa một liên kết độc hại là những công cụ phổ biến nhất. Và vì các nhân viên an ninh Bybit cũng là con người, họ có thể đã bị dụ dỗ vào một cái bẫy như vậy.

🧿SSL Tước.Tước SEVEL SOCKET (SSL) là một kỹ thuật ngăn chặn trình duyệt của nạn nhân thay đổi kết nối không an toàn thành một kỹ thuật an toàn, để cho những kẻ tấn công chặn tất cả lưu lượng truy cập. Tin tặc thường xâm nhập thông qua mạng Nhà cung cấp dịch vụ Internet (ISP) để tạo máy chủ proxy thay thế một máy chủ an toàn do ISP cung cấp. Do đó, một người dùng không nghi ngờ thường xuyên duyệt web mà không nhận ra kết nối của họ không an toàn, rò rỉ thông tin nhạy cảm của họ.

🧿man-in-the-Middle Attack.Một cuộc tấn công của người đàn ông (MITM) là một vi phạm an ninh trong đó những kẻ tấn công bí mật chặn và chuyển tiếp liên lạc giữa hai bên tin rằng họ đang giao tiếp trực tiếp với nhau. Bằng cách định vị bản thân trong con đường giao tiếp, những kẻ tấn công có thể có được thông tin nhạy cảm hoặc thay đổi dữ liệu được truyền trong thời gian thực. Trong bối cảnh vụ hack Bybit, một cuộc tấn công MITM có thể đã cho phép những kẻ tấn công chặn các thông tin đăng nhập của nhân viên Bybit để truy cập vào ví an toàn.

🧿DNSvà BGP chiếm quyền điều khiển.DNS cướp là một cuộc tấn công trong đó một kẻ chuyển hướng bất lợi hoặc thao túng các truy vấn DNS, khiến người dùng được chuyển đến các trang web giả hoặc độc hại thay vì những trang web hợp pháp. Bằng cách can thiệp vào cơ sở hạ tầng DNS, những kẻ tấn công có thể đã chặn lưu lượng truy cập có nghĩa là cho một máy chủ an toàn thực sự khiến họ truy cập ứng dụng. Đối với vụ cướp BGP, đó là một cuộc tấn công khai thác các lỗ hổng trong giao thức cổng biên giới để định tuyến lại lưu lượng truy cập Internet thông qua mạng do kẻ tấn công điều khiển. Bằng cách thao túng các thông báo định tuyến, kẻ tấn công có thể chặn hoặc thay đổi dữ liệu trong quá trình vận chuyển, có khả năng dẫn đến truy cập trái phép hoặc trộm cắp thông tin nhạy cảm như thông tin đăng nhập cần thiết để truy cập ví an toàn.

Ngay khi những kẻ tấn công đã xâm nhập vào két sắt, họ đã thay đổi một số lệnh giao diện người dùng (UI) bằng mã JavaScript để sửa đổi các giao dịch trong thời gian thực. Nói cách khác, các tin tặc đã chuyển hướng một lệnh để chuyển tiền điện tử từ ví lạnh. Thay vì đi đến ví nóng của người nhận, Crypto đã đi đến ví thuộc về tin tặc.

Nhưng vì tiền điện tử dựa trên công nghệ blockchain và tất cả các khoản thanh toán đều yêu cầu bắt đầu ký hợp đồng thông minh, nên những kẻ tấn công phải vượt qua một trở ngại nữa: logic hợp đồng thông minh.

2. Thay đổi logic hợp đồng thông minh

Nguyên tắc chính của hợp đồng thông minh là đảm bảo rằng một giao dịch diễn ra mà không có sự can thiệp của các bên thứ ba và trong các điều kiện cụ thể. Những kẻ tấn công đã can thiệp vào logic này bằng cách tiêm một lệnh để chuyển hướng tiền điện tử vào ví của họ. Theo cách đó, hệ thống không nhận ra các giao dịch này là trái phép vì chúng được nhúng vào các hợp đồng thông minh. Nhưng những kẻ tấn công phải đảm bảo mọi người thực hiện các giao dịch hoàn toàn tự tin rằng họ đang thực hiện một khoản thanh toán hợp pháp, đó là lý do tại sao các tin tặc làm thêm một trò lừa.

3. Giao diện ký hợp đồng

Những kẻ tấn công đã thay đổi nền tảng trên nền tảng của quy trình ký kết hoặc xác nhận rằng thanh toán nên được thực hiện.Cuộc điều tra pháp y của Sygniatiết lộ rằng một mã JavaScript độc hại đã được tiêm vào ví an toàn thông qua một trong những máy chủ Amazon Web (AWS) ngay trước cuộc tấn công. Những thay đổi đối với mã của Safe cho phép tin tặc chắc chắn rằng các nạn nhân sẽ chuyển tiền điện tử tin rằng giao dịch là hoàn toàn an toàn và hợp pháp. Tuy nhiên, những kẻ tấn công phải hoàn thành giai đoạn cuối cùng nhưng cũng quan trọng trong kế hoạch của họ: rút tiền bị đánh cắp mà không thu hút sự chú ý.

4. Đánh cắp tiền điện tử

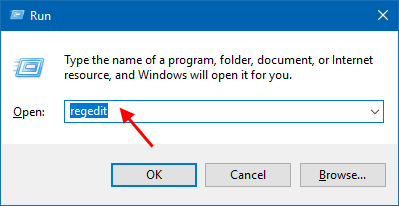

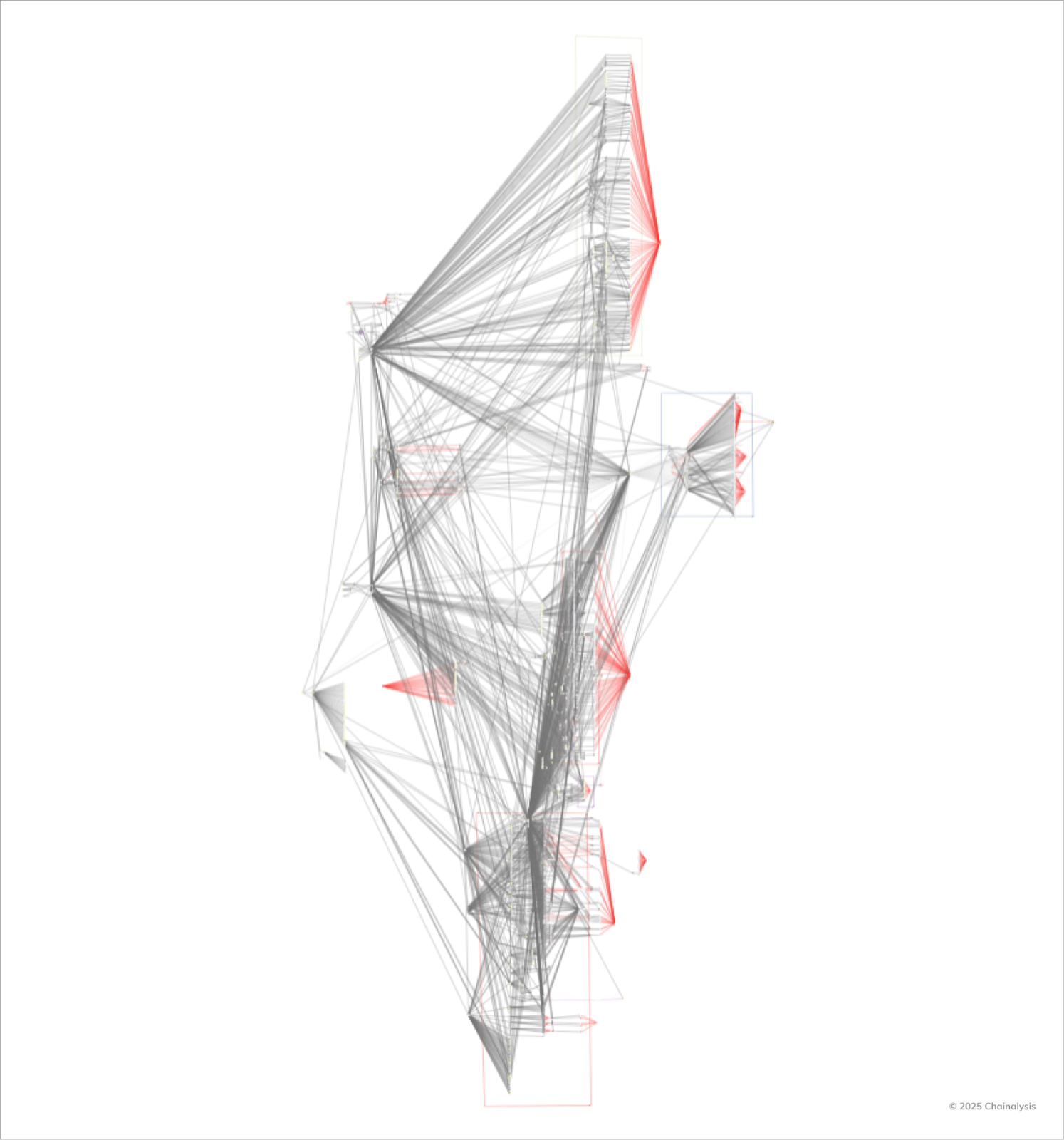

Những kẻ tấn công không cần phải để lại dấu vết của vụ hack và rửa tiền, đó là lý do tại sao tiền điện tử bị đánh cắp được phân phối giữa hàng chục ví và được gửi qua các chuỗi của bên thứ ba và ví phi tập trung để tránh chuyển giao lớn được thực hiện với một giao dịch. Hãy xem hình ảnh dưới đây để xem cách tài sản ảo phân tán để che dấu vết của tin tặc.

Nhìn chung, toàn bộ cuộc tấn công được xây dựng theo nguyên tắc giả mạo và che giấu các hành động độc hại, vì vậy chúng trông giống như những người thực sự và không kích hoạt bất kỳ báo động bảo mật nào của Bybit. Những kẻ tấn công đã không cố gắng đun sôi đại dương bằng một cuộc tấn công vũ phu nhưng đã tìm thấy một cách tinh tế cho phép họ hành động không được chú ý.

Tuy nhiên, ý kiến về cuộc tấn công và hậu quả của nó khác nhau giữa các chuyên gia an ninh mạng và những người đam mê tiền điện tử. Hãy đặt những ý kiến này dưới kính hiển vi.

Thật khó để phủ nhận rằng vụ trộm tiền điện tử lớn nhất trong lịch sử đã tạo ra những làn sóng lớn trong ngành công nghiệp tiền điện tử và cộng đồng. Ý kiến và suy đoán về cuộc tấn công khác nhau, từ sự giám sát mạnh mẽ của các biện pháp bảo mật của nền tảng đến các lý thuyết âm mưu.

Để bắt đầu, chúng ta cần tập trung vào những gì các chuyên gia nói. Cuộc điều tra pháp y tương tự của Sygnia xác nhận rằng cơ sở hạ tầng của chính Bybit không bị xâm phạm chút nào. Thay vào đó, các chuyên gia thừa nhận rằng những kẻ tấn công đã tìm thấy lối vào cửa sau thông qua các dịch vụ có thể tin được như ví an toàn và máy chủ AWS của nó.

Một kết luận như vậy có vẻ quá rõ ràng, nhưng các chuyên gia chỉ muốn làm nổi bật thực tế rằng cơ sở hạ tầng của chính BYBIT vẫn an toàn và đáng tin cậy. Đồng thời, nguồn gốc tấn công bắt nguồn từ cơ sở hạ tầng bên ngoài của nền tảng và lỗi con người có thể xảy ra bằng cách này hay cách khác.

Mặc dù thực tế là một ý kiến như vậy chắc chắn giữ đúng, cộng đồng tiền điện tử có một sự khác biệt về vụ hack Bybit. Tiền điện tửđổ tộiCông ty đã quá không ngừng với việc quản lý rủi ro của họ bằng cách xem xét thận trọng thêm không cần thiết và tốn kém. Dưới đây là những lập luận chính mà cộng đồng tiền điện tử bày tỏ về cuộc tấn công:

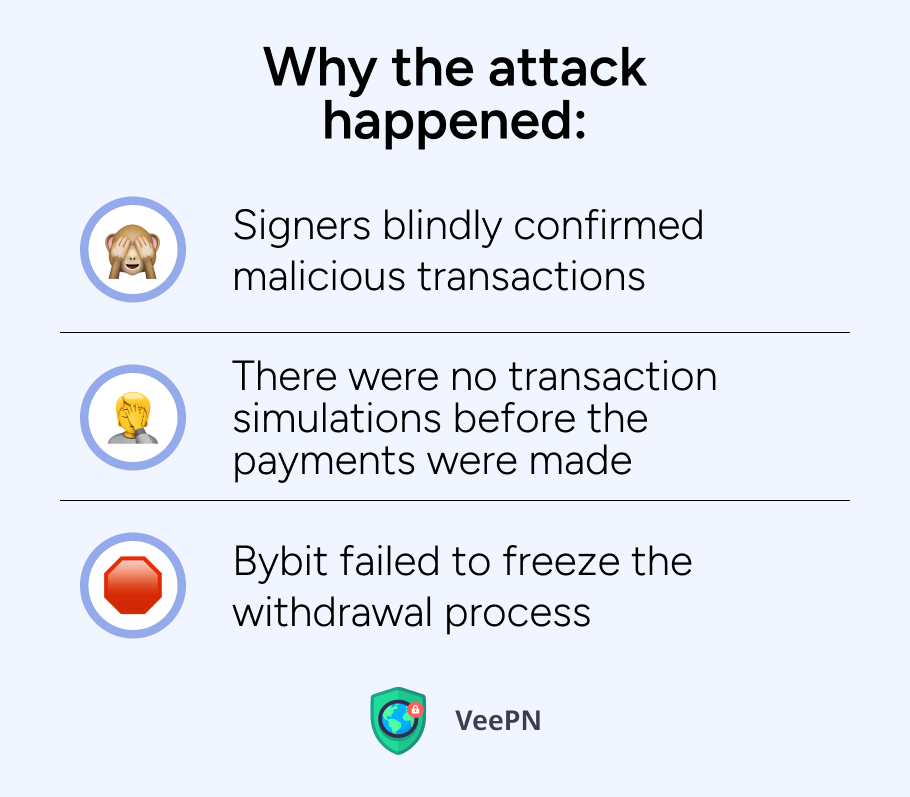

Người thiết kế một cách mù quáng xác nhận các giao dịch độc hại.Nền tảng rõ ràng thiếu một lớp bảo mật tiền điện tử bổ sung có thể bảo vệ người ký kết đa năng bị thao túng. Không cần phải nói, không có giải pháp cuối cùng, nhưng Bybit dường như không đầu tư vào một loại bảo vệ như vậy. Bybit thường chỉ dựa vào ví an toàn, điều này khiến toàn bộ hệ thống bảo mật dễ bị tổn thương vì không có tin tặc tường phòng thủ nào khác phải vượt qua.

Không có mô phỏng giao dịch nào trước khi thanh toán được thực hiện.Nền tảng nên chạy mô phỏng thanh toán để đảm bảo hợp đồng thông minh là an toàn và hợp pháp. Thay vào đó, các khoản thanh toán đã được thực hiện ngay lập tức, với các thuật toán độc hại được kích hoạt. Trên hết, nền tảng dường như bỏ qua tính năng bảo mật của hợp đồng thông minh để thông báo về việc thay đổi các liên hệ giao dịch. Nếu tính năng này đã được thực hiện, người dùng sẽ nhận ra hoạt động đáng ngờ với ví của họ.

🤬Bybit không đóng băng quá trình rút tiền.Nền tảng này chỉ để một lượng lớn tiền hút thuốc từ chuỗi, trong khi họ có gần 24 giờ để đóng băng tất cả các giao dịch đáng ngờ và tổng lớn. Nói về các khoản thanh toán tổng lớn, chúng ta cần đề cập rằng những kẻ tấn công đã quan tâm đủ để chia tiền điện tử bị đánh cắp thành các khối nhỏ hơn, vì vậy yêu cầu này không thực sự có liên quan. Dù sao, Bybit đã bỏ lỡ cơ hội để tiết kiệm ít nhất một phần của tiền điện tử bị đánh cắp.

Nói chung, các chủ sở hữu tiền điện tử cho rằng Bybit chỉ đơn giản là không áp dụng các nhân viên bảo vệ mạnh mẽ hơn để làm cho các cuộc tấn công như vậy không thể. Cho rằng cuộc điều tra đã tiết lộ đủ các chi tiết thỏa hiệp, các khiếu nại của cộng đồng không phải là rỗng tuếch. Cùng với căn cứ tốtphê bìnhTrong các hoạt động bảo mật của nền tảng, có những lý thuyết âm mưu lưu hành trong cộng đồng tiền điện tử.

Những lý thuyết âm mưu và tin đồn nói gì

Lý thuyết âm mưu nổi bật nhất suy đoán rằng BYBIT đã mô phỏng cuộc tấn công để đổ ra thị trường để ủng hộ các loại tiền điện tử khác mà nền tảng muốn hưởng lợi. Nhưng mặc dù giá trị Ethereum đã giảm 10%, nhưng sự khẳng định như vậy chắc chắn không đáng để rủi ro, cả tài chính và danh tiếng.

Trong thực tế, sự tăng trưởng của việc rút tiền hoặc trao đổi Ethereum thành các loại tiền tệ khác là một sự hoảng loạn tự nhiên điển hình của tất cả các sự cố thị trường tiền điện tử lớn. Mọi người là người, và chúng tôi thực sự không thể đổ lỗi cho họ vì sợ tiền tiết kiệm của họ sau một cuộc tấn công lớn như vậy vào một trong những trao đổi tiền điện tử lớn nhất.

Trong những trường hợp này, vấn đề bảo mật tiết kiệm của bạn phát sinh cho dù bạn có chia sẻ ý kiến nêu trên hay không. Bạn muốn tiền điện tử của bạn được an toàn, nhưng làm thế nào bạn có thể tự bảo vệ mình? Tiếp tục đọc, vì chúng tôi sẽ trang bị cho bạn một vài lời khuyên có thể hành động.

Làm thế nào để giữ cho tiền điện tử của bạn an toàn

Với các mẹo sau, bạn có thể giảm nguy cơ rò rỉ thông tin cá nhân của mình và phơi bày ví tiền điện tử của mình:

Sử dụng xác thực hai yếu tố (2FA).Thêm càng nhiều phương thức xác thực càng tốt để truy cập vào ví của bạn vô cùng khó khăn cho những kẻ tấn công. Nếu có thể, hãy sử dụng xác thực với dữ liệu sinh trắc học như dấu vân tay của bạn, nhận dạng mặt/võng mạc vì dữ liệu này gần như không thể ăn cắp hoặc giả mạo.

Được cập nhật về vi phạm dữ liệu và các lỗ hổng phổ biến.Thỉnh thoảng, các vụ hack tiền điện tử xảy ra, vì vậy, điều quan trọng là không bỏ lỡ tin tức về các cuộc tấn công lớn để rút tiền của bạn đúng hạn hoặc thực hiện các biện pháp phòng ngừa như cập nhật mật khẩu hoặc thêm các lớp bảo mật.

Xác minh giao dịch.Xác minh từng giao dịch theo cách thủ công và kiểm tra kỹ thông tin người nhận. Đừng có một bước nhảy vọt về niềm tin với ngay cả các công cụ bảo mật đáng tin cậy và tự động nhất được sử dụng cho các giao dịch tiền điện tử an toàn.

🔐 Sử dụng a Mạng riêng ảo (VPN).Bằng cách sử dụng ứng dụng VPN, bạn định tuyến tất cả lưu lượng truy cập Internet của mình thông qua đường hầm được mã hóa vô hình cho những người khác dẫn đến một máy chủ từ xa. Theo cách đó, không ai có thể chặn thông tin nhạy cảm của bạn và xác định vị trí thực của bạn khi địa chỉ IP của bạn bị che dấu. Sử dụng VPN đặc biệt hữu ích khi bạn đi du lịch nước ngoài hoặc sử dụng mạng WiFi công cộng để giao dịch nhanh. Mặc dù, chúng tôi phải đề cập rằng việc sử dụng VPN miễn phí cũng không an toàn. Họ thường thiếu các giao thức mã hóa cần thiết và bán thông tin cá nhân của bạn cho các bên thứ ba như nhà quảng cáo và cơ quan tiếp thị.

Để đảm bảo dữ liệu tài chính của bạn an toàn, hãy xem xét thử Veepn, VPN cao cấp cho giao dịch tiền điện tử cung cấp một loạt các tính năng bảo mật tiên tiến. Hãy cùng chúng tôi tìm hiểu thêm về những lợi thế của Veepn cho phép bạn mua tiền điện tử an toàn mọi lúc mọi nơi.

Tại sao Veepn là một sự bảo vệ vững chắc cho tiết kiệm tiền điện tử của bạn

Veepn là một giải pháp đáng tin cậy để đảm bảo các giao dịch tiền điện tử của bạn vì nó cung cấp các tính năng và lợi ích như:

Mã hóa cấp độ đơn nhất.Veepn sử dụng mã hóa AES 256 bit được coi là giao thức mã hóa an toàn nhất cho đến nay. Ngay cả khi tin tặc thành công trong việc đánh chặn lưu lượng truy cập của bạn, họ sẽ không thể giải mã nó.

🛡Chống vi -rútphần mềm.Là một phần của gói bảo mật của mình, VEEPN cung cấp một ứng dụng chống vi -rút cho Windows và Android, vì vậy bạn có thể chắc chắn rằng không có phần mềm gián điệp nào sẽ thu thập dữ liệu vào thiết bị của bạn không được chú ý. Với phần mềm VEEPN Antivirus, bạn có thể giảm rủi ro rò rỉ thông tin về ví của mình thông qua các ứng dụng độc hại.

🛡Vi phạm cảnh báo.Tính năng này ngay lập tức thông báo cho bạn về rò rỉ thông tin cá nhân của bạn như thông tin đăng nhập, địa chỉ email và như vậy, cho bạn thêm thời gian để thực hiện hành động phòng ngừa và bảo mật tiền điện tử của bạn.

Khả năng tương thích.Veepn tương thích với phần lớn các hệ điều hành và nền tảng, vì vậy bạn có thể đảm bảo tối đa 10 thiết bị với một đăng ký.

🛡Không có nhật kýchính sách.Chúng tôi nghiêm ngặt tuân theo chính sách nghiêm ngặt về việc không thu thập và bán thông tin cá nhân của bạn để cung cấp cho bạn sự tự tin tối đa vào dịch vụ của chúng tôi và quyền riêng tư trực tuyến của bạn.

Nhận Veepn ngay hôm nay và tận hưởng bảo đảm hoàn lại tiền trong 30 ngày!

Câu hỏi thường gặp

Nền tảng thông báo rằng tất cả các loại tiền điện tử bị đánh cắp sẽ được hoàn trả cho người dùng, vì vậy bạn chỉ cần cập nhật về các tuyên bố chính thức từ BYBIT và làm theo hướng dẫn của họ về việc hoàn lại tiền.

Bybit chịu sự trộm cắp tiền điện tử lớn nhất trong lịch sử, nhưng nền tảng có thể sẽ tiếp tục hoạt động như trước đây. Ngoài một nghi ngờ, Bybit hiện đang xem xét lại các biện pháp an ninh mạng của mình, nhưng chúng tôi khuyên bạn nên bảo vệ bản thân với Veepn-Ứng dụng an ninh mạng tất cả trong một để đảm bảo bạn có thể giao dịch tiền điện tử ở bất kỳ nền tảng nào mà không có rủi ro cho tiền của bạn và Quyền riêng tư trên Internet.

Có, Bybit có quyền đóng băng tài khoản trong một số điều kiện nhất định, chẳng hạn như nghi ngờ hành vi gian lận hoặc hoạt động bất hợp pháp, vi phạm các điều khoản dịch vụ của mình hoặc không tuân thủ các yêu cầu quy định. Nếu một tài khoản bị đóng băng, người dùng thường cần liên hệ với nhóm hỗ trợ hoặc tuân thủ của BYBIT để giải quyết mọi vấn đề và có khả năng lấy lại quyền truy cập. Biện pháp này được áp dụng để đảm bảo tuân thủ pháp lý và bảo vệ người dùng khỏi các hoạt động bất hợp pháp.